Share

Conciencia Virtual

Facebook quiso usar Pegasus para monitorizar a sus usuarios

Season 1, Ep. 27

•

El CEO de la compañía israelí NSO, en una declaración judicial, ha acusado a Facebook de haber querido comprar los servicios relacionados con el spyware Pegasus para espiar a una parte de sus usuarios.

More episodes

View all episodes

29. ¿Cómo hacer contraseñas más seguras?

23:09||Season 1, Ep. 29¿Cómo logran los ciberdelincuentes robar mi contraseña? ¿Por qué seguimos utilizando la cadena 123456? ¿Qué debo evitar hacer para que no roben mis contraseñas en los servicios que utilizo en el día a día? ¿Hay alguna manera de hacer contraseñas seguras y fáciles de recordar? Esta y otras preguntas serán contestadas en la siguiente emisión, así que ponte cómodo y disfruta el contenido que hemos preparado. Enlaces de Interés https://haveibeenpwned.com/ Pass Protect https://chrome.google.com/webstore/detail/passprotect/cpimldclklpfifolmdnicjnfbjdepjnf

28. ¿Es segura la aplicación Zoom?

18:56||Season 1, Ep. 28Rossibel: Año 1994, un joven matemático de la provincia China de Shandong de nombre Eric Yuan que hacía vida en Japón, tuvo la oportunidad de escuchar una conferencia de Bill Gates. Esto lo inspiró a emigrar a Silicón Valley en 1997. Cuando finalmente pudo llegar a los Estados Unidos se unió rápidamente como programador a una startup de videoconferencias llamada Webex, está se convertiría en uno de los protagonistas del mercado, tanto así que en 2007 sería adquirida por Cisco Systems por 3,2 Billones de $. Yuan siguió trabajando en la compañía hasta llegar a Vicepresidente de Ingeniería. Bajo su mando Webex alcanzó ventas anuales de 800M. La aplicación comenzaría a tener muchos problemas, la conexión era inestable, el audio y vídeo podían retrasarse. Yuan consciente de estos problemas y con una visión de crear una aplicación útil también para móviles y tabletas, presionó a sus superiores para implementar de inmediato estos cambios. Pero su proyecto fue rechazado. Yuan decide renunciar en 2011 y fundar su propio negocio ¿Cómo lo llamo? ZOOM! Por suerte no estaba solo, muchos de los ingenieros de Webex se fueron con él y además, tuvo la confianza de varios inversionistas, lo que le permitió levantar 3M $. Antes de irse, comentó que pasó mucho tiempo comunicándose con los clientes de Webex y con todas las quejas, formó una dirección, las resumió todas dedicándose a crear una app que las resolviera. En dos años, para enero de 2013, lanza la primera versión siendo un éxito inmediato, en dos meses ya contaba con 1 millón de usuarios -Funcionaba en conexiones lentas -Videoconferencias en HD -Versión para dispositivos móviles. Todo esto por un precio inferior a la competencia. Ya en abril de 2019 se convierten en una empresa pública, con una valoración de 16 Billones $. Lo demás es historia, en tan solo 14 meses gracias al incremento en la demanda debido a la pandemia alcanzan los 63 Billones $. Y desde inicio de año sus acciones se han apreciado 205%. Pero... ¿Realmente Zoom es una aplicación segura? ¿Estará Yuan realmente preparado para el desafío de otorgar seguridad en las comunicaciones de más de 300 millones de usuarios activos? ¿Es la mejor aplicación en este momento para llamadas de conferencia? Mi nombre es Rossibel García y en este episodio estaremos analizando la trayectoria de esta aplicación y sus temas de Seguridad y Privacidad... Te invito a que te quedes y resolvamos todas estas dudas. Jean: Bienvenido una vez más a este Podcast Tecnológico llamado Conciencia Virtual, mi nombre es Jean Carlos Gutierrez y estoy aquí acompañado de Rossibel, quienes juntos estaremos analizando si es seguro o no conectarse en la aplicación ZOOM. Hola Rossi, como estas? Has hecho un trabajo Genial con ese resumen histórico de Eric Yuan. Rossibel: aproveché estos días en cuarentena para investigar (Saludo a tu gusto y respuesta de la interacción) así que los invitamos a que se pongan cómodos para que disfruten de este nuevo episodio. Jean que te parece si hablamos de la decisión oficial por parte de Eric sobre aplicar cifrado end 2 end para todos los usuarios, rectractandose de la idea que solo el cifrado seria para las cuentas de pago. Jean: ¿Supiste la razón por la que se retractaba? Rossibel: Bueno Jean, desde el propio blog informaban que solo las cuentas pago iban a recibir el cifrado, y que si habían conversaciones privadas, podrían abrirlas en "caso de ser necesario" si sospechaban que las cuentas estarían implicadas en actividades delictivas. Jean: Aquí volvemos con el tema Privacidad vs Seguridad, pero OJO no estoy refiriéndome a la Seguridad de la aplicación porque ha estado muy insegura últimamente, sino la excusa que ofrecen los Gobiernos del mundo que quieren espiar a sus usuarios, diciendo que es por Seguridad Nacional. Para mi esto es solo un simple pretexto que tiene la empresa para decirte: Si estas en desde la...

26. Fórmula del Bill Gates para detener el Coronavirus

08:50||Season 1, Ep. 26Para extender un poco más el tema que hemos comentado te recomiendo el video en youtube o desde la propia aplicación de TED la conferencia: The Next outbreak? We're not ready. https://www.youtube.com/watch?v=6Af6b_wyiwI Una de las recomendaciones que estamos haciendo es visitar la pagina: https://archive.org/details/classicpcgames

25. ¿Cómo identificar noticias reales o no del Covid-19 u otras noticias?

16:19||Season 1, Ep. 25Nos acompaña en esta ocasión un invitado de lujo con muchos años en el área de marketing y contenidos digitales, informático y comunicador social, viene a decirnos las claves necesarias para poder estar informados correctamente y lo que debemos hacer en estos tiempos donde estamos sobresaturados de información.

24. Herramientas para saltarse la censura

12:42||Season 1, Ep. 24El acceso a Internet se ha visto a través de los años como una herramienta de impulso para el progreso social y comunicacional ó bien como diría el Padre de la World Wide Web Tim Berners Lee: se trata de una extensión del derecho al conocimiento. ¿Que sucede entonces cuando no puedes ver, escuchar, informarte de cierto contenido que existe en Internet y que no esta protegido precisamente por derechos de autor para un país especifico? ¿Acaso no es importante que tu y yo como Ciudadanos, podamos comunicarnos, informarnos y hasta expresarnos por Internet? ¿Que puedo hacer cuando existe un bloqueo o desconexión total del país donde estoy ubicado? ¿Hay alguna manera de poder saltarme ese bloqueo? ¿Existen aplicaciones que me puedan brindar acceso a Internet de manera segura y poder sentirme completamente seguro? Estas y otras preguntas serán contestadas en la siguiente emisión... Así que ponte cómodo y disfruta del contenido que te hemos preparado. Los enlaces son: twitter.com/netblocks https://psiphon.ca/ https://www.vpnhub.com/ https://getlantern.com/en_US/index.html https://www.torproject.org/es/

23. ¿Se puede Hackear Facebook?

19:02||Season 1, Ep. 23En este episodio vamos a responder a la pregunta principal ¿Se puede Hackear Facebook? de ser así respondemos también: ¿Cómo lo hacen? ¿Cómo proteger la cuenta? ¿Que hay de ciertos que existen aplicaciones que con tan solo el correo electrónico o usuario de Facebook, se puede saber la contraseña? ¿Como recuperar la cuenta en caso de robo? ¿Cuales son los métodos de validación que puedo mostrarle a Facebook que esa es mi cuenta personal/empresarial?

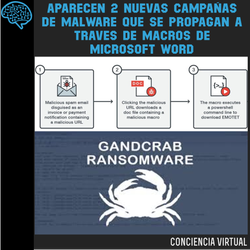

22. Aparecen dos nuevas campañas de malware que se propagan a través de macros de MS Word

07:07||Season 1, Ep. 22Investigadores de seguridad han descubierto dos nuevas campañas de malware, una de las cuales distribuye el troyano Ursnif, mientras que la otra además de propagar el mismo malware, infecta al objetivo con el ransomware GandCrab. Aunque ambas campañas parecen ser trabajo de grupos de ciberdelincuentes separados, hay muchas similitudes en su 'modus operandi'. Ambos ataques comienzan con correos electrónicos en la que suplantan la identidad de un conocido para adjuntar un documento de Microsoft Word. Este documento contiene macros de VBS maliciosas que hacen uso de Powershell para ejecutar su carga útil e infectar al objetivo. La primera carga útil es una línea de Powershell codeada en base64 la cual evalúa la arquitectura del sistema objetivo y, dependiendo de la misma, descarga una carga adicional de Pastebin. Esta se ejecuta en memoria para hacer bypass de los antivirus comunes. Finalmente, la carga útil instala una variante del ransomware GandCrab en el sistema de la víctima, bloqueándolo hasta que pague el rescate pertinente. Ursnif es una familia malware bastante avanzado que perfecciona las técnicas de fileless al máximo. En las últimas muestras, se propaga a través de documentos Word con macros muy ofuscadas, con código fundamentalmente inútil y solo una línea funcional. De ahí descarga no un ejecutable, sino un comando que a su vez descargará el ejecutable. Talos ha cubierto Ursnif en el pasado, ya que es uno de los programas maliciosos más populares que los atacantes han implementado recientemente. En abril, detectaron que Ursnif se estaba enviando a través de correos electrónicos maliciosos junto con el troyano bancario IceID. Este ejecutable escribirá en una zona del registro la información necesaria para recrear un binario ofuscado en memoria. Y luego será invocado a través de un comando WMIC (con la salida redirigida al portapapeles) que a su vez llamará a un PowerShell que reconstruirá el binario. Y la infección continuará con la subida al Command and Control de comandos comprimidos en formato .CAB. En anteriores episodios te he hablado de este tipo de ataques de macros en Documentos de Microsoft Word, así que te daré unos tips para evitar la infección con este tipo de archivos: 1) Si no estás seguro del contenido del archivo, NO LO EJECUTES, ya que alguno de ellos puede aprovechar vulnerabilidades en Office y reproducir el malware una vez abierto el archivo. 2) Mantén tus herramientas de antivirus y antimalware ACTUALIZADAS! 3) Una vez descargado el archivo confirma con tu antivirus si no tiene malware consigo, sí no te sientes seguro con el resultado puedes optar por la opción de la página www.virustotal.com en donde tendrás un antivirus online con una base de datos actualizada de los virus actuales que están propandose por redes sociales y correos electrónicos, ofreciéndote una mayor certeza en la detención del malware. 4) Si no reconoces a la persona que te ha enviado el archivo, elimina el email o el enlace que te han enviado a través de las redes sociales y para tu mayor tranquilidad puedes bloquear el contacto ó en el caso del correo electrónico, colocarlo en la carpeta de SPAM.

21. El Podcast como medio de comunicación para saltarse la censura #MaratonUP

16:34||Season 1, Ep. 21Gustavo: Hola que tal? muchísimas gracias por estar escuchándonos, tengo el placer de estar conversando con mi amigo Jean Carlos Gutiérrez del podcast Conciencia Virtual hoy nos va a contar como hacer para evitar la censura utilizando el Podcast como medio de comunicación. Jean: Me siento sumamente contento de estar reunido aquí contigo y con quien nos sintoniza en este momento a través de este Maratón de la Unión Podcastera y participar en nombre de mi pais Venezuela, de antemano Felicitar a todos quien están detrás de escena en la organización de este evento y que manera tan espectacular de Celebrar el día del Podcast en Español. Gustavo: (Contenido que quieras agregar) ¿Como puedo saltarme la censura con un Podcast cuando me pueden identificar con mayor facilidad, no solo por mi voz, sino también porque muy probablemente me tenga que presentar con la audiencia que me escucha? Jean: Totalmente cierto Gustavo, eres mucho más fácil de identificar no solo por el hecho que a diferencia de un blogguer que puede ocultarse en el anonimato, sino que si quieres que la audiencia realmente te tome en serio debes identificarte para que ellos puedan crear esa confianza en ti. Pero aquí va la primera recomendación para este tipo de situaciones, procura a toda instancia ser el dueño de tu propio feed y esto no solo aplica para Podcast que quieran saltarse la censura, sí tú quien nos escuchas, deseas ser un profesional en este mundo del Podcasting esta recomendación también es para ti. Esto procura a que si por alguna razón no puedes ser escuchado en una plataforma X como Apple Podcast tu puedas llevar a tu audiencia a través de tu sitio oficial al lugar que sea mejor. Gustavo: Un ejemplo claro de esos Jean es el ocurrido este mismo año a Alex Jones quien lleva el Podcast Infowars, para quien no saben el caso: Este Podcaster fue bloqueado este mismo año de la gran mayoría de plataformas por violar sus Políticas y te hablo de plataformas como: Apple Podcast, Spotify, Yotube, Sticher Radio pero lo peor que se quedó sin la posibilidad de comunicarse por las redes sociales, cuentas como Facebook, Twitter, Periscope, Pinterest, MailChimp y hasta LinkedIn. ¿Qué hacer cuando son las plataformas que te cierran toda la posibilidad? Jean: Antes de contestarte quiero enfatizar que el Podcast de Alex Jones es una clara demostración que puedes tener persecuciones de la misma manera que las tendrías en otros medios si violas las reglas. Existe la creencia que por ser Podcaster y que en diferentes partes del mundo como no esta regido por un medio de comunicación, no puede afectarte si vienes y tienes la intención de hacer críticas o hasta (caso como el de él) de hacer señalamientos. Entonces con ello voy a mi siguiente recomendación: Necesitas de manera crucial una vía para comunicarte con tus oyentes o futuros oyentes por una vía más directa, ya sea el correo electrónico que puedes solicitarlo por tu propia pagina web (He aquí el detalle donde es importante tener un espacio propio, donde puedes tener tu feed y ahora esta opción que te comento) o de ser posible solicitar el numero de móvil para comunicarte por medios como Whatsapp o hasta Telegram. Con esto quiero enfatizarte que el Podcast por manera natural se consume por medio de movil, asi que si obtienes el segundo dato, tendrás seguro que una vez que le hagas llegar la manera de consumir tu Podcast, tendrás un alto porcentaje que pueda ser consumido en el momento del comunicado. Gustavo: Aja Jean, sé que eres del área de la Informática y que te gusta mucho sobre este tema, haré un ejemplo que ustedes consideran, el caos total: Cuando un Gobierno, un Ente, una Empresa o hasta un Ciberdelincuente ataca tu web y bloquean el sitio (Que esto es lo unico que le falta a Alex Jones para llegar al extremo total) Jean: Pero para poderte resolver esa duda necesito que me des más datos... El ejemplo lo pensamos ¿como el usuario que se quiere conectar...